Salut ! Je suis Firas Ben Nacib

Ingénieur Cloud & DevOps

Tunisie

Kubestronaut | Certifié AWS, Azure, Kubernetes, Terraform et Red Hat

Fan d’Infrastructure as Code

À propos de moi

Bonjour ! Je m’appelle Firas, ingénieur Cloud & DevOps passionné par AWS et l’automatisation. Je conçois des pipelines CI/CD robustes, j’administre l’infrastructure avec Terraform et Ansible, et j’explore Kubernetes et le GitOps pour simplifier la vie. J’ai aussi travaillé avec Azure, mais AWS reste mon terrain de jeu favori.

Projets

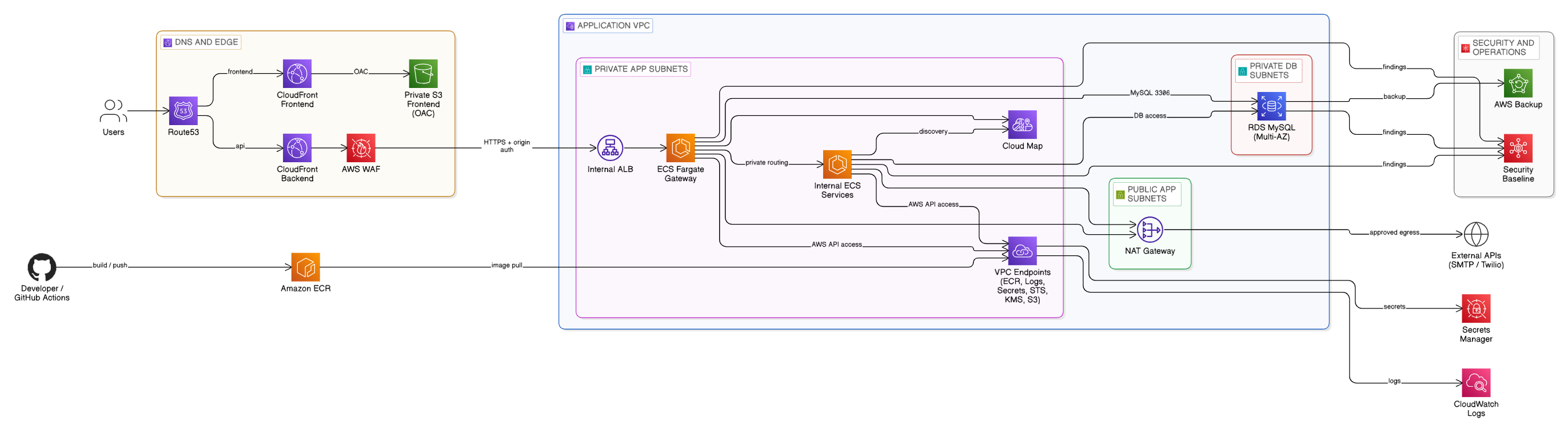

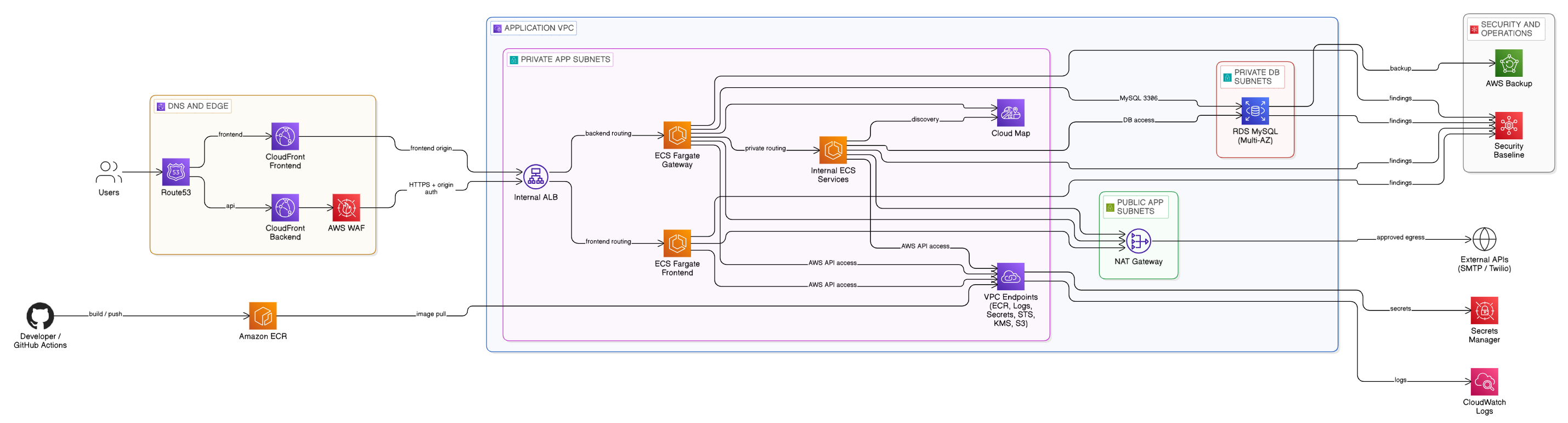

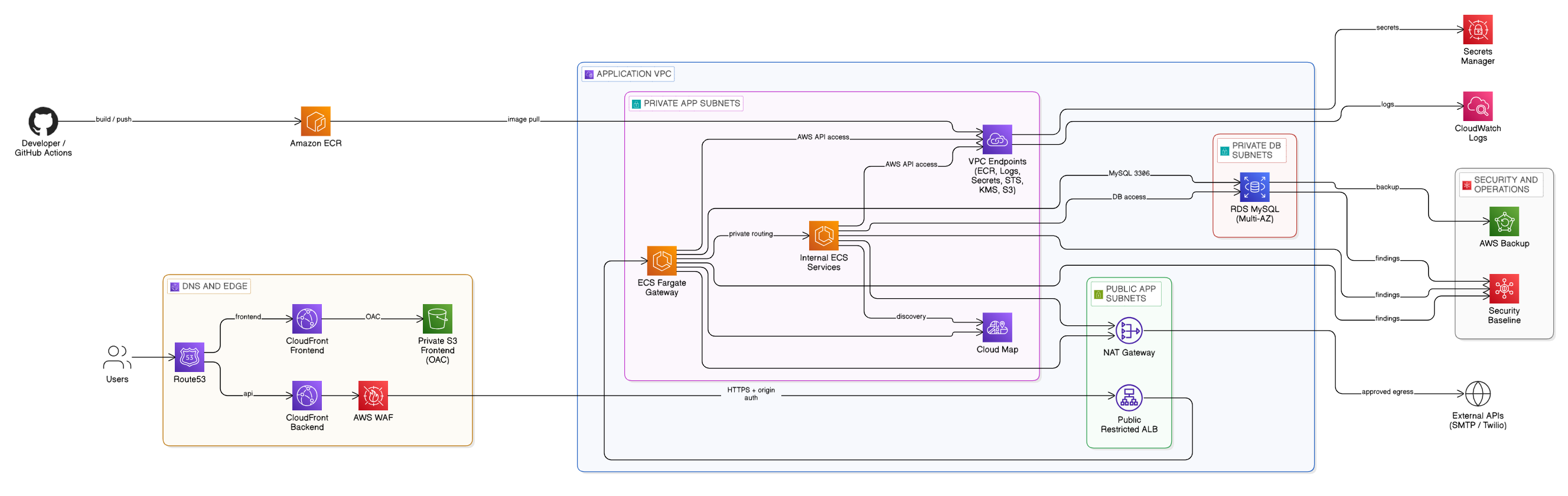

Blueprint Terraform pour des applications web privées sur ECS Fargate, avec deux options de frontend : un site privé sur S3 derrière CloudFront, ou un frontend servi depuis ECS via la même couche CloudFront.

Le trafic API peut rester entièrement privé via CloudFront vers un ALB interne, ou passer par un ALB public limité à CloudFront pour les services qui ont besoin d’une exposition contrôlée. Le blueprint garde aussi RDS privé, s’appuie sur des endpoints VPC et une sortie Internet maîtrisée, puis ajoute des validations GitHub Actions, la détection de dérive, des vérifications de bon fonctionnement et des scans de sécurité IaC.

Outils : AWS (ECS Fargate, CloudFront, WAF, ALB, Route 53, S3, ACM, RDS, Cloud Map, CloudWatch, VPC endpoints, NAT, AWS Backup, Secrets Manager), Terraform, GitHub Actions, Terratest, Infracost, TFLint, Checkov, tfsec, Snyk, Bash, Python

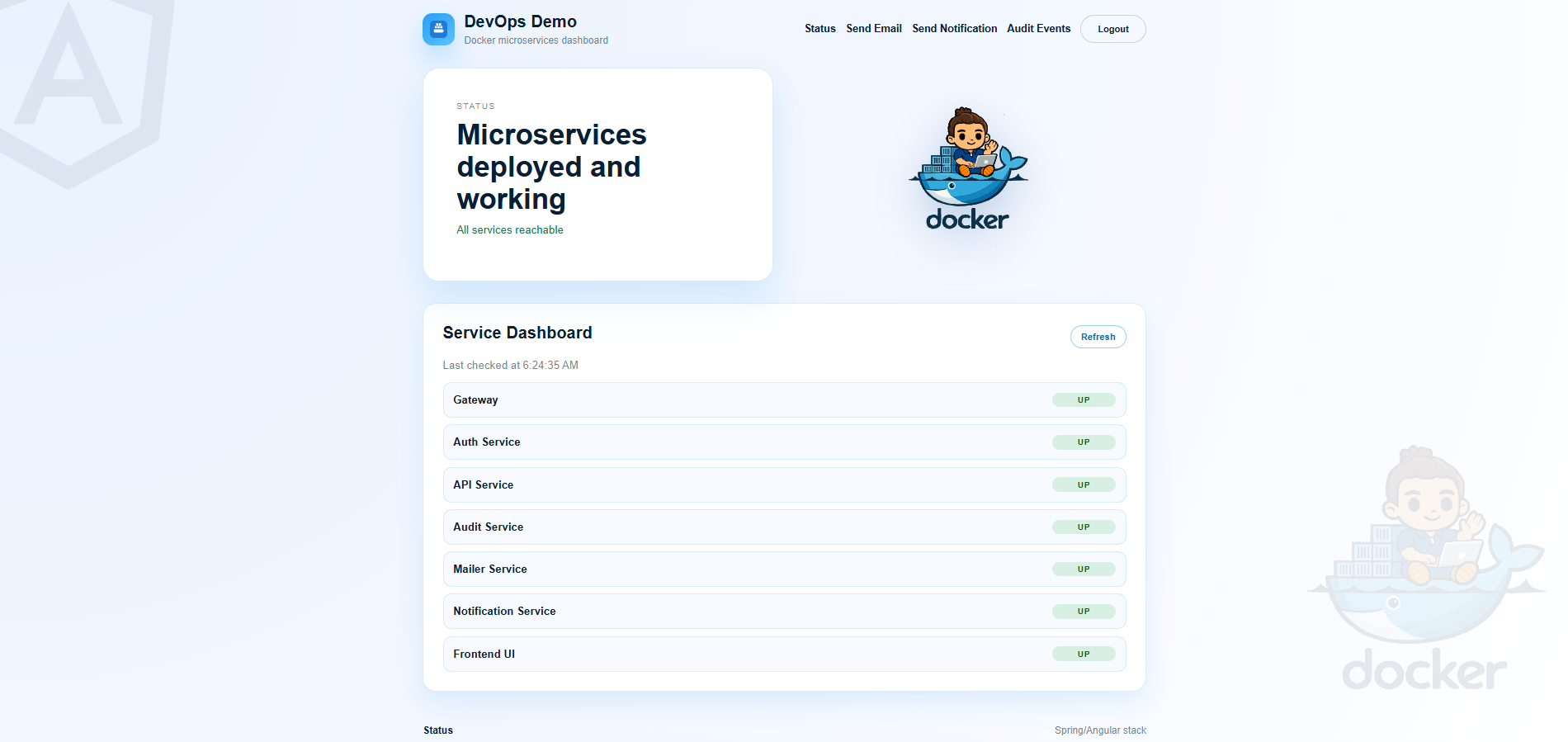

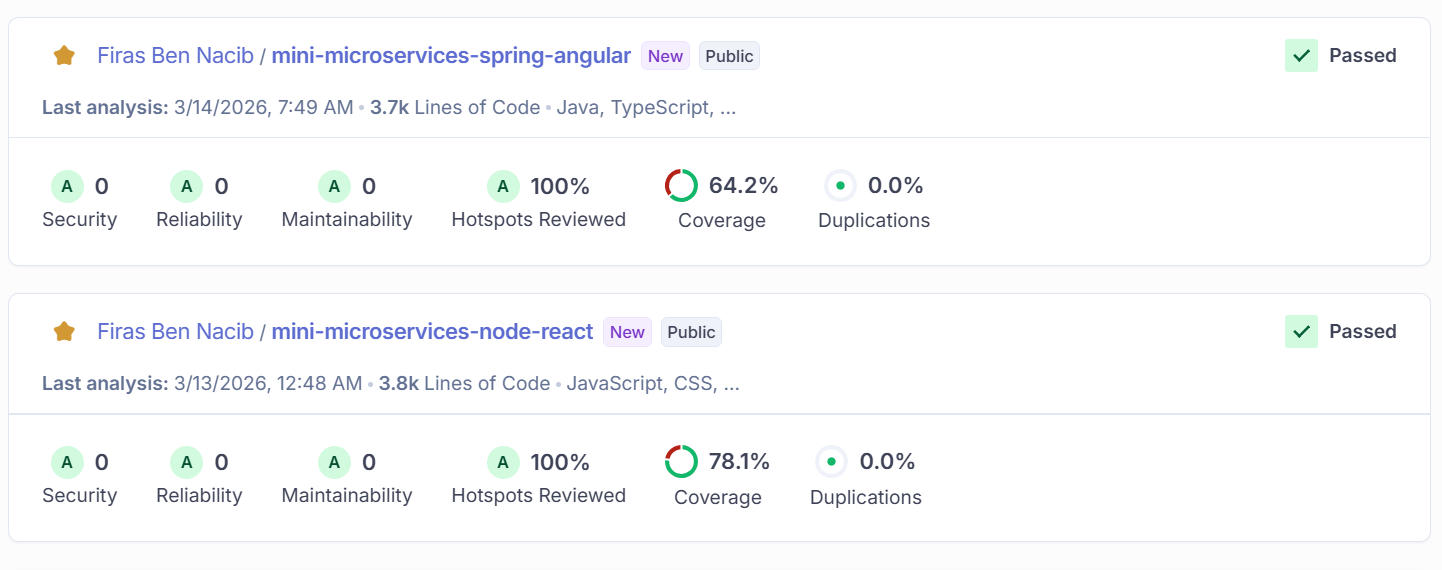

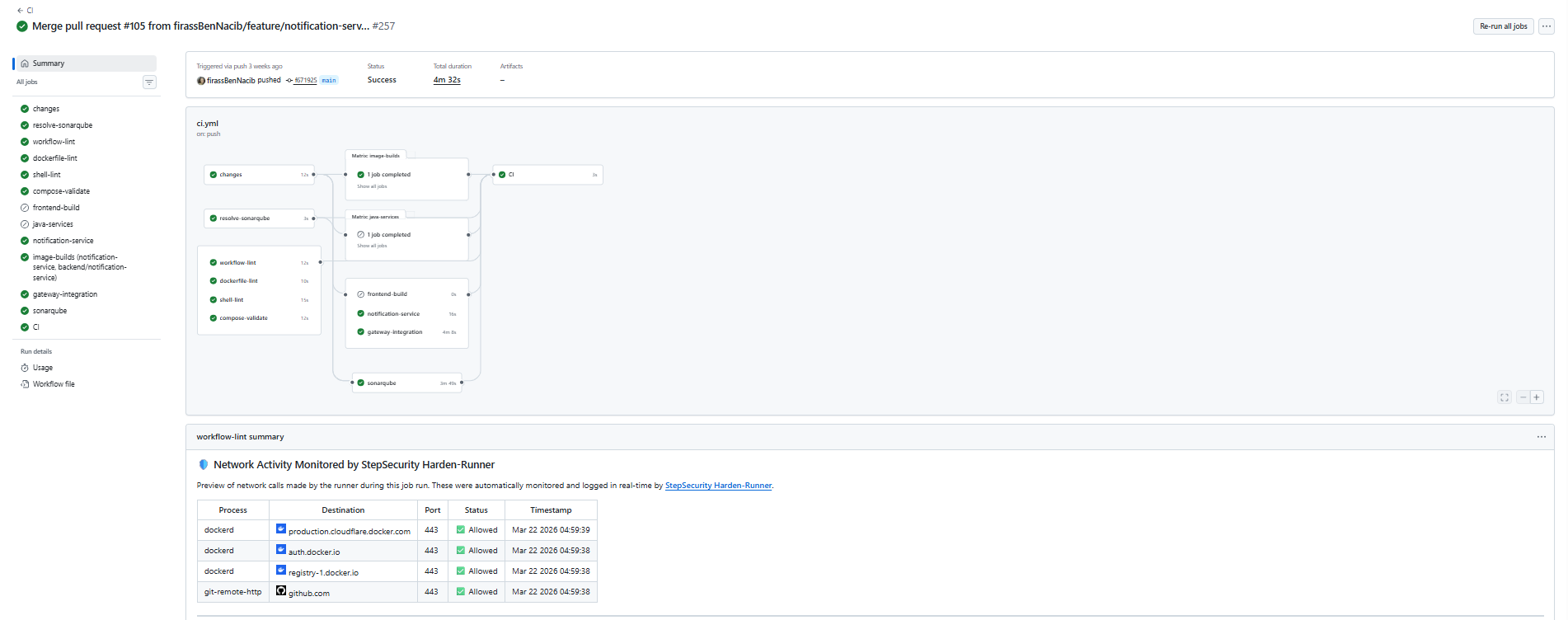

Deux implémentations d’une même plateforme de microservices : Spring Boot avec Angular et MySQL, puis Node.js avec React et Postgres, toutes deux exposées via Nginx avec des services auth, API et audit dédiés, ainsi qu’un worker FastAPI partagé pour les envois SMTP et Twilio.

Les deux dépôts mettent l’accent sur une chaîne DevSecOps complète, avec CI/CD, SCA et contrôle des dépendances, SAST avec CodeQL, scans de secrets et de configuration, génération de SBOM, analyse d’images avec Trivy et Grype, DAST avec OWASP ZAP et Nuclei en option, publications signées, tests smoke et d’intégration, contrôles qualité SonarQube et déploiement du frontend Spring/Angular sur stockage objet.

Outils : Spring Boot, Angular, Node.js, React, Python, FastAPI, Nginx, Docker Compose, MySQL, PostgreSQL, DevSecOps (SCA, SAST, DAST, SBOM, scan d’images, publications signées), SonarQube, GitHub Actions, GitHub Dependency Review, Snyk, CodeQL, Gitleaks, Trivy, Grype, OWASP ZAP, Nuclei, OSSF Scorecard, Docker Hub, Amazon ECR, S3

Plateforme AWS EKS avec réseau privé et modules Terraform réutilisables pour un provisionnement cohérent. Le périmètre inclut la livraison GitOps avec Argo CD et Helm, les mises à jour de release via CircleCI, l’autoscaling Karpenter et la supervision du cluster.

Outils : AWS (EKS, EC2, VPC, ALB, ECR, IAM/IRSA, Route 53, ACM, CloudWatch), Terraform, Kubernetes, Helm, Argo CD, CircleCI, Karpenter, ExternalDNS, Fluent Bit, Prometheus, Grafana, Trivy

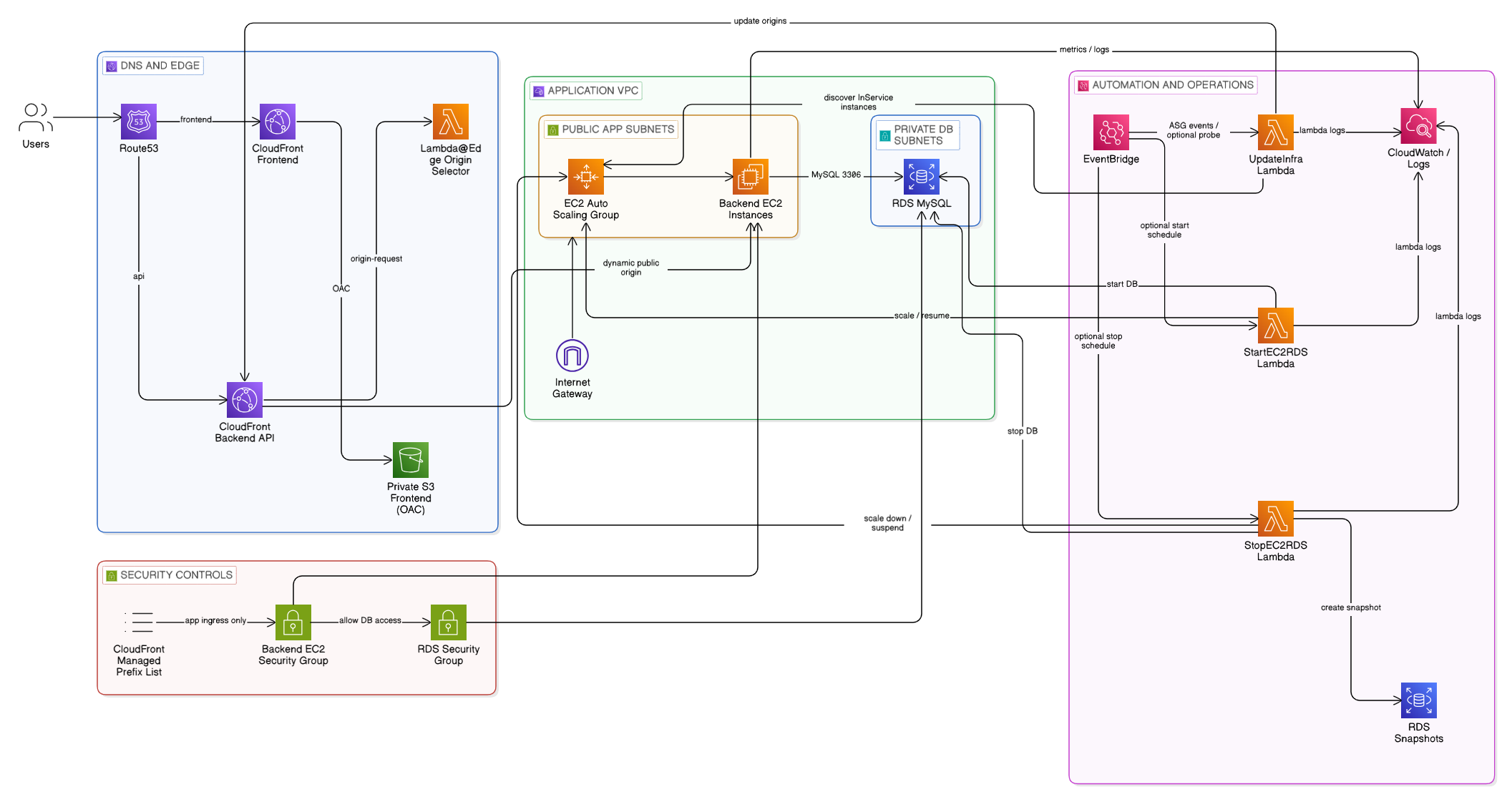

Architecture Terraform modulaire pour un hébergement AWS optimisé en coût, combinant EC2 Auto Scaling, RDS MySQL, S3 privé derrière CloudFront OAC, Route 53, IAM et Lambda@Edge pour diriger le trafic vers les instances actives.

L’automatisation pilotée par événements maintient les origines à jour, gère en option le démarrage et l’arrêt d’EC2 et RDS, nettoie les snapshots et traite les scénarios d’échec, avec AWS WAF en option, en-têtes d’authentification d’origine, options d’observabilité, SQS et DLQ, contrôles IaC dans GitLab CI et profils d’économie configurables.

Outils : AWS (EC2, Auto Scaling, RDS, S3, CloudFront OAC, Lambda, Lambda@Edge, Route 53, ACM, IAM, CloudWatch, EventBridge, SQS, DLQ, WAF), Terraform, GitLab CI, TFLint, tfsec, gitleaks, Docker

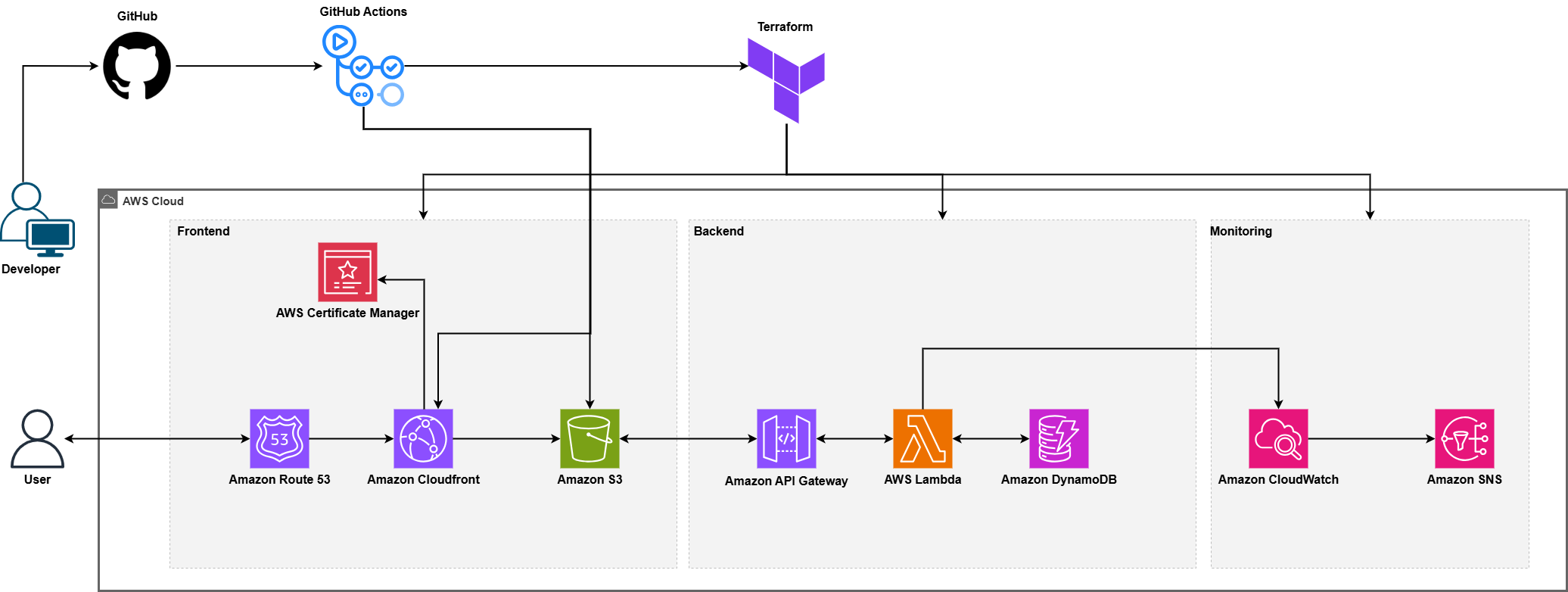

Site Cloud Resume Challenge sur AWS avec diffusion globale, TLS sur domaine personnalisé et compteur de visites sans serveur.

L’implémentation comprend des pipelines GitHub Actions, des métriques CloudWatch et des alertes SNS pour le déploiement et la supervision.

Outils : AWS (S3, CloudFront, ACM, Route 53, Lambda, API Gateway, DynamoDB, CloudWatch, SNS, IAM), Terraform, GitHub Actions

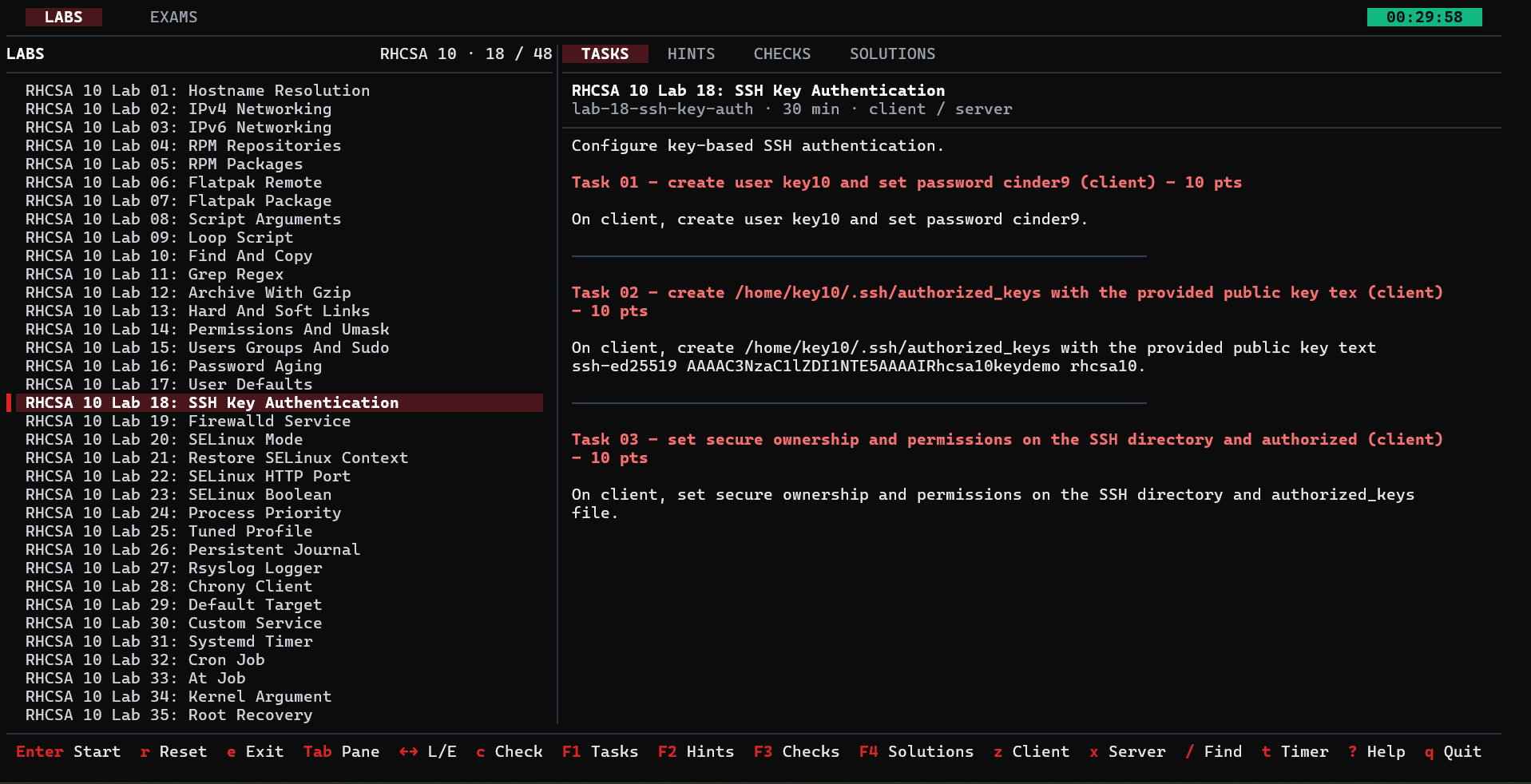

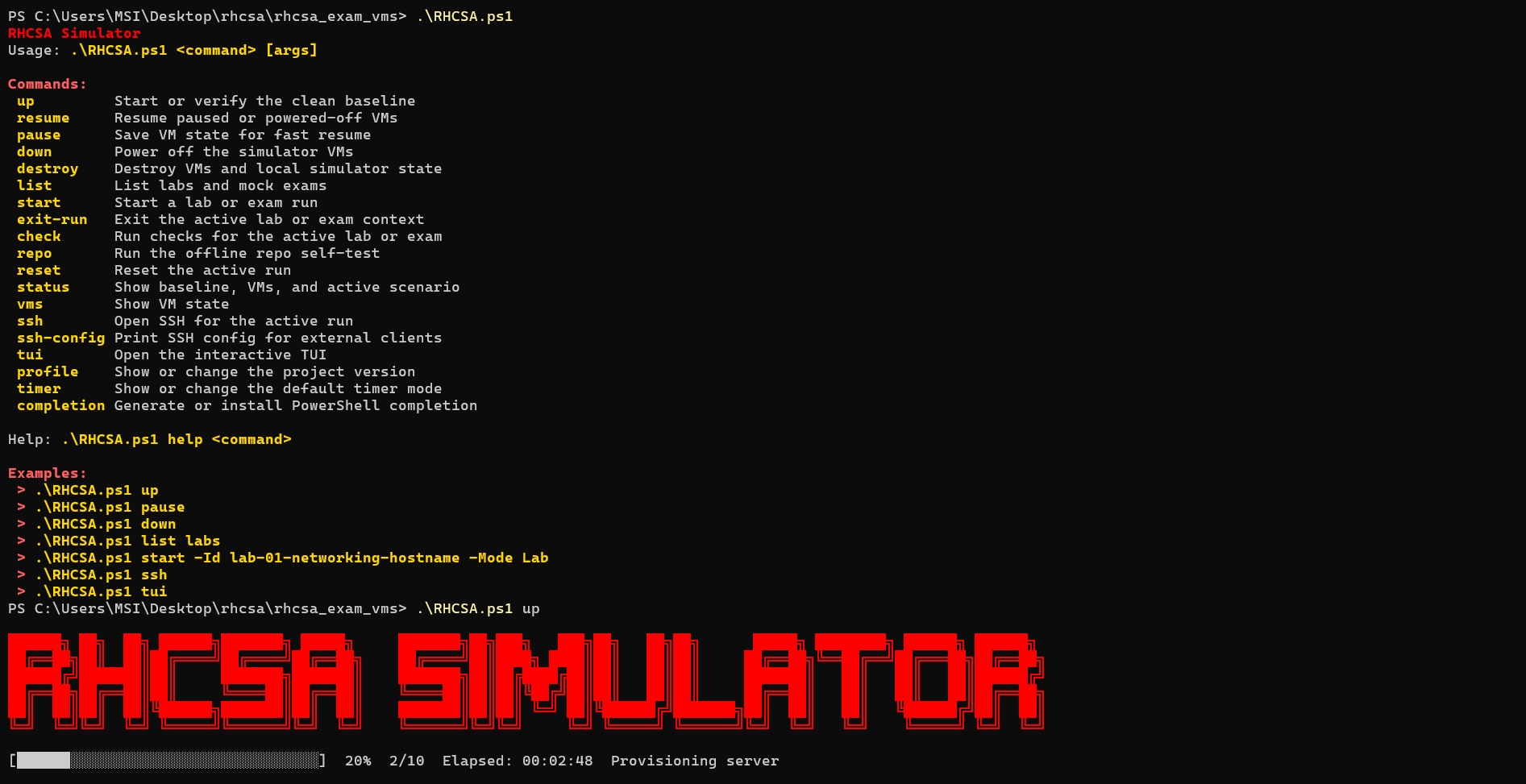

Simulateur interactif en PowerShell pour les labs d’entraînement et examens blancs RHCSA, construit autour de deux VM Vagrant et VirtualBox avec accès SSH, gestion du cycle de vie des sessions, vérifications automatiques et interface terminale.

Le projet sépare clairement les parcours RHCSA 9 et RHCSA 10, permet de mettre en pause puis reprendre une session active, et propose une TUI avec flux d’installation pour lancer les labs, consulter les tâches et indices, exécuter les checks et s’entraîner sur le bon référentiel.

Outils : PowerShell, Python, Go, Vagrant, VirtualBox, RHEL, GitHub Actions, GoReleaser

Script PowerShell interactif pour créer et initialiser des clusters Kubernetes Talos Linux sur Hyper-V.

Outils : PowerShell, Talos Linux, Kubernetes, Hyper-V

Outil PowerShell pour créer et gérer des clusters Kubernetes k3s locaux sur des VM Ubuntu Multipass.

Outils : PowerShell, k3s, Kubernetes, Multipass, Hyper-V, VM Ubuntu

Prototype de messagerie basé sur Spring Boot et ActiveMQ, conteneurisé avec Docker et livré via Jenkins avec des contrôles qualité. Le flux de déploiement combine l’autoscaling Kubernetes, les pipelines de livraison et les hooks d’alerte pour l’exploitation du service.

Outils : Java, Spring Boot, Maven, ActiveMQ, Docker, Jenkins, Kubernetes, KEDA, Argo CD, Prometheus, Alertes Grafana, SonarQube, Weka

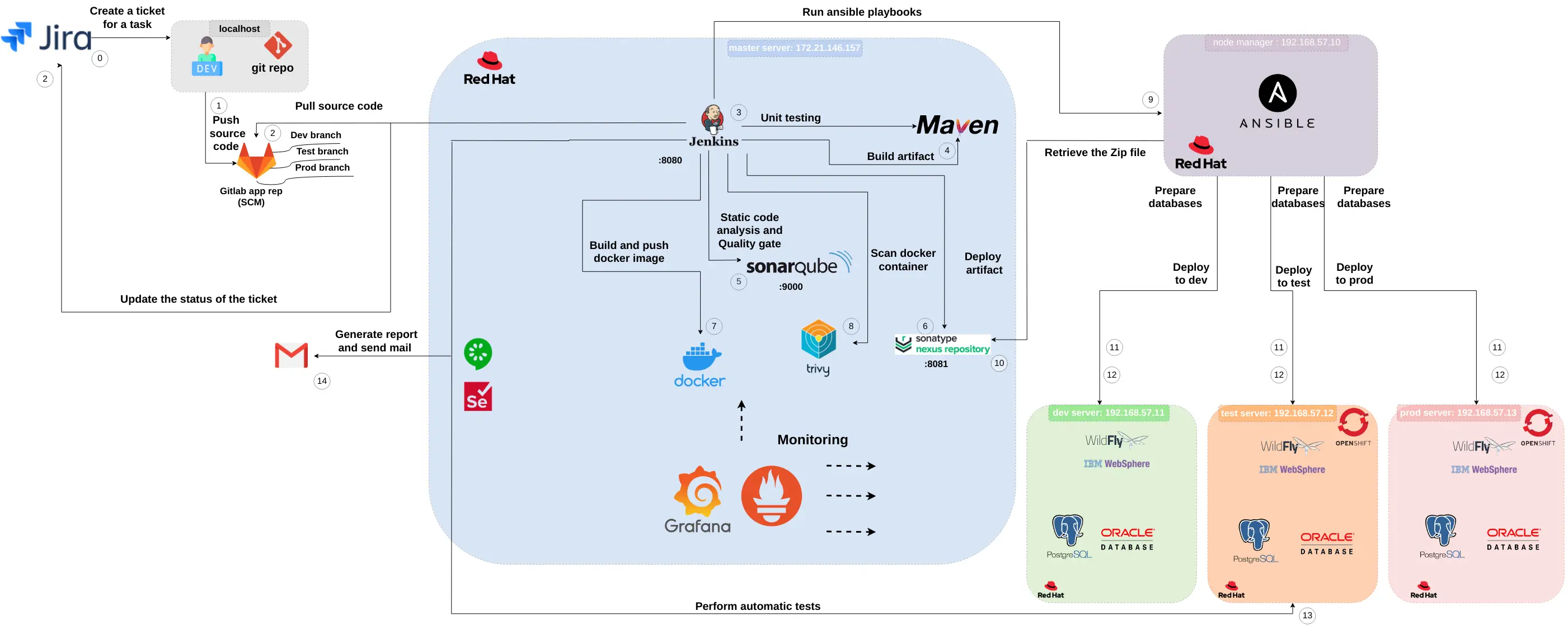

Architecture CI et déploiement d’entreprise reliant Jira et GitLab aux étapes Jenkins et Maven, aux contrôles qualité SonarQube, au pipeline Docker et Trivy, à la livraison Nexus, aux déploiements Ansible vers des serveurs OpenShift dev, test et prod, ainsi qu’à la supervision Prometheus et Grafana.

Outils : Jira, GitLab, Jenkins, Maven, SonarQube, Docker, Trivy, Nexus Repository, Ansible, OpenShift, WildFly, IBM WebSphere, PostgreSQL, Oracle Database, Prometheus, Grafana, Selenium

Compétences

Cloud & Infrastructure

Conteneurs & Orchestration

Supervision & Logging

Bases de données & Serveurs

Distributions Linux

Sécurité

Langages & Scripting

Virtualisation & Plateformes

Certifications

Certified Kubernetes Application Developer (CKAD)

Délivrée par The Linux Foundation

Voir le certificat

Kubernetes and Cloud Native Security Associate (KCSA)

Délivrée par The Linux Foundation

Voir le certificat